Überbrückung der Kluft Kombination von Cloud- und On-Premise-Sicherheit...

Mehr lesenBlog

Stay informed

Read our blog to stay well informed about cyber news and other valuable information.

Kritische Bootloader-Schwachstelle in Shim

Kritische Sicherheitslücke im Shim-Bootloader Was ist zu tun?...

Mehr lesenCybersecurity Trends 2024

Cybersecurity-Trends 2024 Intelligent und widerstandsfähig – Sicherheit durch...

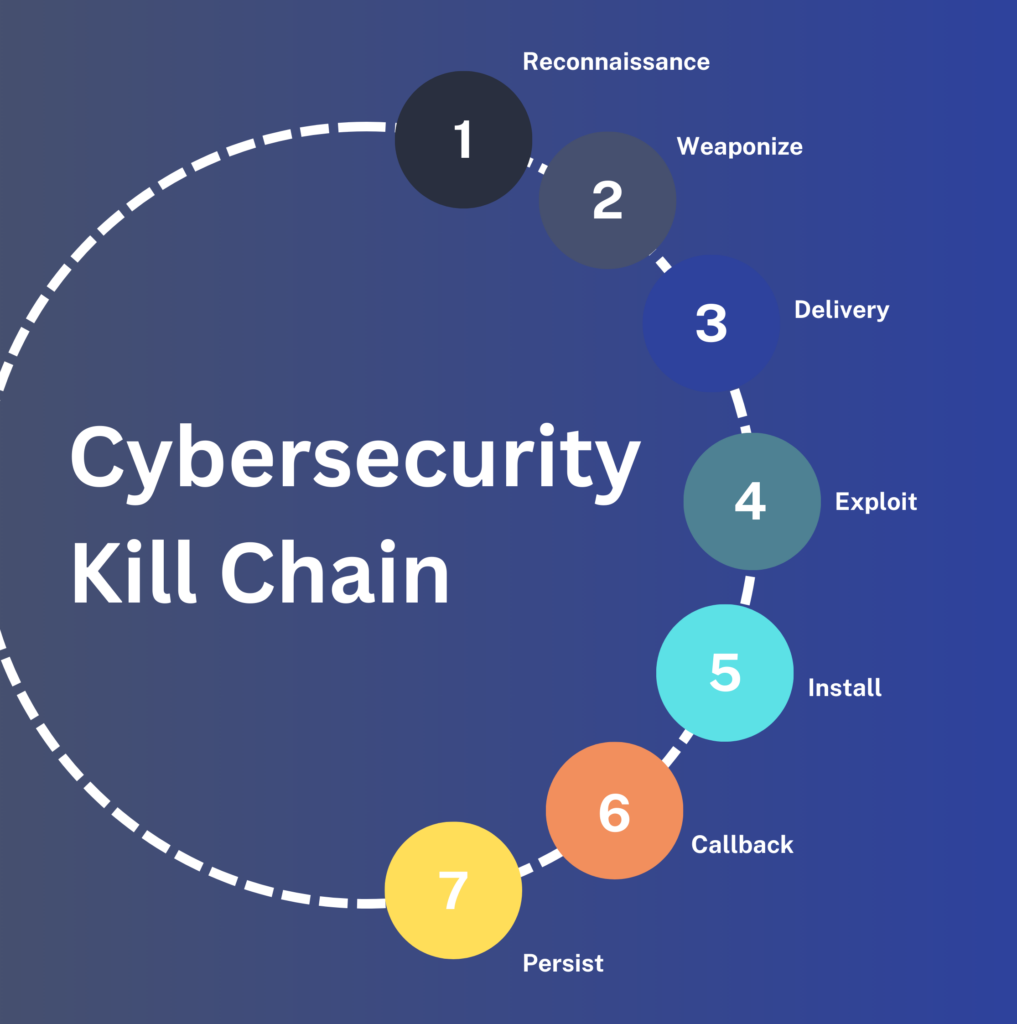

Mehr lesenCybersecurity Kill Chain

Was ist eine Cybersecurity Kill Chain? Verständnis, Erkennung...

Mehr lesenPraktikum bei C4SAM

Praktikum bei C4SAM Lesen Sie, was unsere Praktikanten...

Mehr lesenWhy should SMEs care about cybersecurity?

Warum sollte uns jemand ins Visier nehmen? Warum...

Mehr lesenGRC im Jahre 2023 meistern

GRC im Jahre 2023 meistern 4 wesentliche Prioritäten...

Mehr lesenTop-8-Vorhersage für Cybersicherheit in den nächsten 2 Jahren

Top-8-Vorhersage für Cybersicherheit in den nächsten 2 Jahren...

Mehr lesenTeil 2 – Warum Sie Sicherheitsprozesse im Service Management

Warum Sie Sicherheitsprozesse im Service Management implementieren und...

Mehr lesenTeil 1 – Warum Sie Sicherheitsprozesse im Service Management

Warum Sie Sicherheitsprozesse im Service Management implementieren und...

Mehr lesenNIS 2

Die neue NIS 2 Richtlinie Firmen und Behörden...

Mehr lesenKMUs werden viel häufiger angegriffen

KMUs werden viel häufiger Opfer von Cyberkriminalität als...

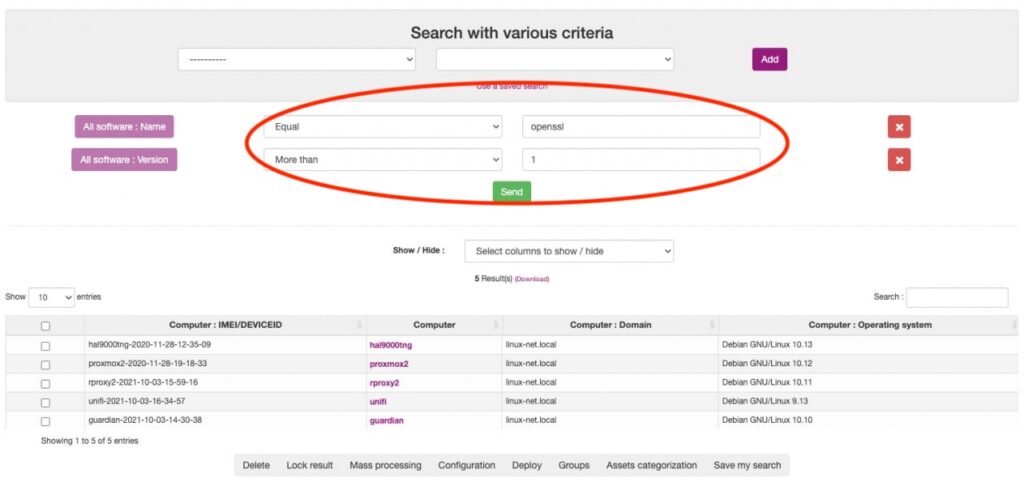

Mehr lesenZeroday-Schwachstelle in OpenSSL

Zeroday vulnerabiltity in openssl – Was ist zu...

Mehr lesen4 Regeln, die dabei helfen, den Schaden von Phishing-Angriffen

4 Regeln, die dabei helfen, den Schaden von...

Mehr lesenIKT Sicherheitskonferenz 2022

Besuchen sie uns auf der IKT Sicherheitskonferenz am...

Mehr lesenDie gefährlichsten Cyber Angriffe des Jahres 2022

Die gefährlichsten Cyber Angriffe des Jahres 2022 Wir...

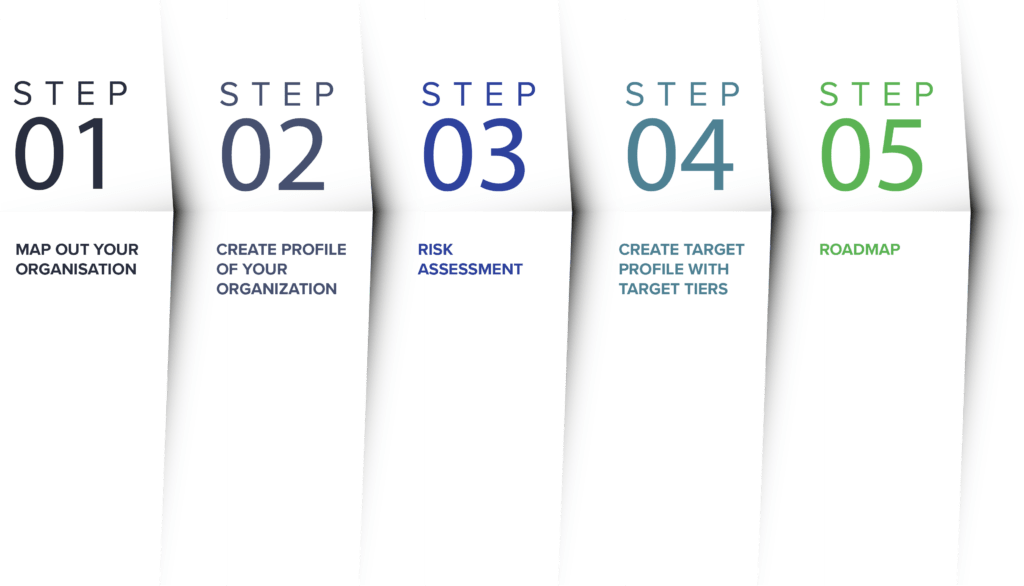

Mehr lesen5-Schritte-Anleitung für alle, die mit dem NIST-Framework noch nicht

5-Schritte-Anleitung für alle, die mit dem NIST-Framework noch...

Mehr lesen3 Gründe, warum das NIST Framework ein großartiger Ausgangspunkt

3 Gründe, warum das NIST-Framework ein großartiger Ausgangspunkt...

Mehr lesen